Linux【2】-管理文件-3-给你的文件再次加权限(setfacl/getfacl)

往服务器里塞一个文件的时候,怎么都拽不进去,查看权限也都是有的,唯一的奇怪地方就是在rwxrwxrwx+多了一个+,究竟这个+是不是罪魁祸首,而他又是从哪来的。这一切还得从**setfacl**说起,真相这就揭晓。

一、为什么ACL权限

Linux 系统传统的权限控制方式,无非是利用 3 种身份(文件所有者,所属群组,其他用户),并分别搭配 3 种权限(读 r,写 w,访问 x)。比如,我们可以通过 ls -l 命令查看当前目录中所有文件的详细信息,其中就包含对各文件的权限设置:

[root@localhost ~]# ls -l

total 36

drwxr-xr-x. 2 root root 4096 Apr 15 16:33 Desktop

drwxr-xr-x. 2 root root 4096 Apr 15 16:33 Documents

...

-rwxr-xr-x. 2 root root 4096 Apr 15 16:33 post-install

...

以上输出信息中,“rwxr-xr-x”就指明了不同用户访问文件的权限,即文件所有者拥有对文件的读、写、访问权限(rwx),文件所属群组拥有对文件的读、访问权限(r-x),其他用户拥有对文件的读、访问权限(r-x)。

权限前的字符,表示文件的具体类型,比如 d 表示目录,- 表示普通文件,l 表示连接文件,b 表示设备文件,等等。

但在实际应用中,以上这 3 种身份根本不够用,给大家举个例子。

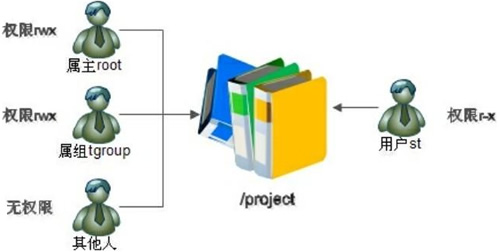

图 1 的根目录中有一个 /project 目录,这是班级的项目目录。班级中的每个学员都可以访问和修改这个目录,老师需要拥有对该目录的最高权限,其他班级的学员当然不能访问这个目录。

需要怎么规划这个目录的权限呢?应该这样,老师使用 root 用户,作为这个目录的属主,权限为 rwx;班级所有的学员都加入 tgroup 组,使 tgroup 组作为 /project 目录的属组,权限是 rwx;其他人的权限设定为 0(也就是 —)。这样一来,访问此目录的权限就符合我们的要求了。

有一天,班里来了一位试听的学员 st,她必须能够访问 /project 目录,所以必须对这个目录拥有 r 和 x 权限;但是她又没有学习过以前的课程,所以不能赋予她 w 权限,怕她改错了目录中的内容,所以学员 st 的权限就是 r-x。可是如何分配她的身份呢?变为属主?当然不行,要不 root 该放哪里?加入 tgroup 组?也不行,因为 tgroup 组的权限是 rwx,而我们要求学员 st 的权限是 r-x。如果把其他人的权限改为 r-x 呢?这样一来,其他班级的所有学员都可以访问 /project 目录了。

显然,普通权限的三种身份不够用了,无法实现对某个单独的用户设定访问权限,这种情况下,就需要使用 ACL 访问控制权限。

ACL,是 Access Control List(访问控制列表)的缩写,在 Linux 系统中, ACL 可实现对单一用户设定访问文件的权限。也可以这么说,设定文件的访问权限,除了用传统方式(3 种身份搭配 3 种权限),还可以使用 ACL 进行设定。拿本例中的 st 学员来说,既然赋予它传统的 3 种身份,无法解决问题,就可以考虑使用 ACL 权限控制的方式,直接对 st 用户设定访问文件的 r-x 权限。

二、开启 ACL 权限

2.1 本篇所使用的setfacl版本

[root@rhel6-server acltest]# setfacl --version

setfacl 2.2.49

2.2 查看文件系统是否支持acl权限控制

CentOS 6.x 系统中,ACL 权限默认处于开启状态,无需手工开启。但如果你的操作系统不是 CentOS 6.x,可以通过如下方式查看ACL权限是否开启:

[root@localhost ~]# mount

/dev/sda1 on /boot type ext4 (rw)

/dev/sda3 on I type ext4 (rw)

…省略部分输出…

#使用mount命令可以看到系统中已经挂载的分区,但是并没有看到ACL权限的设置

[root@localhost ~]# dumpe2fs -h /dev/sda3

#dumpe2fs是查询指定分区文件系统详细信息的命令

…省略部分输出…

Default mount options: user_xattr acl

…省略部分输出…

其中,dumpe2fs 命令的 -h 选项表示仅显示超级块中的信息,而不显示磁盘块组的详细信息;

使用 mount 命令可以查看到系统中已经挂载的分区,而使用 dumpe2fs 命令可以查看到这个分区文件系统的详细信息。大家可以看到,我们的 ACL 权限是 /dev/sda3 分区的默认挂载选项,所以不需要手工挂载。

查看文件系统是否支持acl权限控制

[root@rhel6-server acltest]# tune2fs -l /dev/sda3 | grep option

Default mount options: acl

2.3 开启ACL支持

如果 Linux 系统如果没有默认挂载,可以执行如下命令实现手动挂载:

[root@localhost ~]# mount -o remount,acl /

mount -o remount,acl /dev/vda3 /mnt/acltest

#重新挂载根分区,并加入ACL权限

使用 mount 命令重新挂载,并加入 ACL 权限。但使用此命令只是临时生效,要想永久生效,需要修改 /etc/fstab 文件,修改方法如下:

[root@localhost ~]#vi /etc/fstab

UUID=c2ca6f57-b15c-43ea-bca0-f239083d8bd2 /ext4 defaults,acl 1 1

#加入ACL权限

[root@localhost ~]# mount -o remount /

#重新挂载文件系统或重启系统,使修改生效

vim /etc/fstab

/dev/vda3 /mnt/acltest ext4 defaults,acl 0 0

在你需要开启 ACL 权限的分区行上(也就是说 ACL 权限针对的是分区),手工在 defaults 后面加入 “,acl” 即可永久在此分区中开启 ACL 权限。

使用tune2fs修改文件系统信息

tune2fs开启acl后已是永久有效,无需再改fstab的mount选项:

tune2fs -o acl /dev/vda3 修改文件系统自身信息来设置acl选项

tune2fs -o ^acl /dev/vda3 取消acl选项

三、查看文件ACL的权限

设定 ACl 权限,常用命令有 2 个,分别是 setfacl 和 getfacl 命令,前者用于给指定文件或目录设定 ACL 权限,后者用于查看是否配置成功。

getfacl 命令用于查看文件或目录当前设定的 ACL 权限信息。该命令的基本格式为: [root@localhost ~]# getfacl 文件名

getfacl 命令的使用非常简单,且常和 setfacl 命令一起搭配使用。

ACL是由一系列的Access Entry所组成的,每一条Access Entry定义了特定的类别可以对文件拥有的操作权限。Access Entry有三个组成部分:Entry tag type, qualifier (optional), permission。

ACL_USER_OBJ:相当于Linux里file_owner的permission

ACL_USER:定义了额外的用户可以对此文件拥有的permission

ACL_GROUP_OBJ:相当于Linux里group的permission

ACL_GROUP:定义了额外的组可以对此文件拥有的permission

ACL_MASK:定义了ACL_USER, ACL_GROUP_OBJ和ACL_GROUP的最大权限 (这个我下面还会专门讨论)

ACL_OTHER:相当于Linux里other的permission

[root@localhost ~]# getfacl ./test.txt

# file: test.txt

# owner: root

# group: admin

user::rw-

user:john:rw-

group::rw-

group:dev:r—

mask::rw-

other::r--

前面三个以#开头的定义了文件名,file owner和group。这些信息没有太大的作用,接下来我们可以用–omit-header来省略掉。

user::rw- 定义了ACL_USER_OBJ, 说明file owner拥有read and write permission

user:john:rw- 定义了ACL_USER,这样用户john就拥有了对文件的读写权限,实现了我们一开始要达到的目的

group::rw- 定义了ACL_GROUP_OBJ,说明文件的group拥有read and write permission group:dev:r-- 定义了ACL_GROUP,使得dev组拥有了对文件的read permission

mask::rw- 定义了ACL_MASK的权限为read and write

other::r-- 定义了ACL_OTHER的权限为read

四、setfacl设置ACL

setfacl 命令可直接设定用户或群组对指定文件的访问权限。此命令的基本格式为: [root@localhost ~]# setfacl 选项 文件名

表 1 罗列出了该命令可以使用的所用选项及功能。

表 1 setfacl 命令选项及用法

| 选项 | 功能 |

|---|---|

| -m 参数 | 设定 ACL 权限。如果是给予用户 ACL 权限,参数则使用 “u:用户名:权限” 的格式,例如 setfacl -m u:st:rx /project 表示设定 st 用户对 project 目录具有 rx 权限;如果是给予组 ACL 权限,参数则使用 “g:组名:权限” 格式,例如 setfacl -m g:tgroup:rx /project 表示设定群组 tgroup 对 project 目录具有 rx 权限。 |

| -x 参数 | 删除指定用户(参数使用 u:用户名)或群组(参数使用 g:群组名)的 ACL 权限,例如 setfacl -x u:st /project 表示删除 st 用户对 project 目录的 ACL 权限。 |

| -b | 删除所有的 ACL 权限,例如 setfacl -b /project 表示删除有关 project 目录的所有 ACL 权限。 |

| -d | 设定默认 ACL 权限,命令格式为 “setfacl -m d:u:用户名:权限 文件名”(如果是群组,则使用 d:g:群组名:权限),只对目录生效,指目录中新建立的文件拥有此默认权限,例如 setfacl -m d:u:st:rx /project 表示 st 用户对 project 目录中新建立的文件拥有 rx 权限。 |

| -R | 递归设定 ACL 权限,指设定的 ACL 权限会对目录下的所有子文件生效,命令格式为 “setfacl -m u:用户名:权限 -R 文件名”(群组使用 g:群组名:权限),例如 setfacl -m u:st:rx -R /project 表示 st 用户对已存在于 project 目录中的子文件和子目录拥有 rx 权限。 |

| -k | 删除默认 ACL 权限。 |

基本参数:(回头整理)

-b,--remove-all:删除所有扩展的acl规则,基本的acl规则(所有者,群组,其他)将被保留。

-k,--remove-default:删除缺省的acl规则。如果没有缺省规则,将不提示。

-n,--no-mask:不要重新计算有效权限。setfacl默认会重新计算ACL mask,除非mask被明确的制定。

--mask:重新计算有效权限,即使ACL mask被明确指定。

-d,--default:设定默认的acl规则。

--restore=file:从文件恢复备份的acl规则(这些文件可由getfacl -R产生)。通过这种机制可以恢复整个目录树的acl规则。此参数不能和除--test以外的任何参数一同执行。

--test:测试模式,不会改变任何文件的acl规则,操作后的acl规格将被列出。

-R,--recursive:递归的对所有文件及目录进行操作。

-L,--logical:跟踪符号链接,默认情况下只跟踪符号链接文件,跳过符号链接目录。

-P,--physical:跳过所有符号链接,包括符号链接文件。

--version:输出setfacl的版本号并退出。

--help:输出帮助信息。

--:标识命令行参数结束,其后的所有参数都将被认为是文件名

-:如果文件名是-,则setfacl将从标准输入读取文件名。

选项-m和-x后边跟以acl规则。多条acl规则以逗号(,)隔开。选项-M和-X用来从文件或标准输入读取acl规则。 选项–set和–set-file用来设置文件或目录的acl规则,先前的设定将被覆盖。 选项-m(–modify)和-M(–modify-file)选项修改文件或目录的acl规则。 选项-x(–remove)和-X(–remove-file)选项删除acl规则。

当使用-M,-X选项从文件中读取规则时,setfacl接受getfacl命令输出的格式。每行至少一条规则,以#开始的行将被视为注释。 当在不支持ACLs的文件系统上使用setfacl命令时,setfacl将修改文件权限位。如果acl规则并不完全匹配文件权限位,setfacl将会修改文件权限位使其尽可能的反应acl规则,并会向standard error发送错误消息,以大于0的状态返回。

权限

文件的所有者以及有CAP_FOWNER的用户进程可以设置一个文件的acl。(在目前的linux系统上,root用户是唯一有CAP_FOWNER能力的用户)

ACL规则

[d[efault]:] [u[ser]:]uid [:perms] 指定用户的权限,文件所有者的权限(如果uid没有指定)

[d[efault]:] g[roup]:gid [:perms] 指定群组的权限,文件所有群组的权限(如果gid未指定)

[d[efault]:] m[ask][:] [:perms] 有效权限掩码 [d[efault]:] o[ther] [:perms] 其他的权限

恰当的acl规则被用在修改和设定的操作中,对于uid和gid,可以指定一个数字,也可指定一个名字。perms域是一个代表各种权限的字母的组合:读-r写-w执行-x,执行只适合目录和一些可执行的文件。pers域也可设置为八进制格式。

4.1 setfacl -m:给用户或群组添加 ACL 权限

回归上一节案例,解决方案如下:

- 老师使用 root 用户,并作为 /project 的所有者,对 project 目录拥有 rwx 权限;

- 新建 tgroup 群组,并作为 project 目录的所属组,包含本班所有的班级学员(假定只有 zhangsan 和 lisi),拥有对 project 的 rwx 权限;

- 将其他用户访问 project 目录的权限设定为 0(也就是 —)。

- 对于试听学员 st 来说,我们对其设定 ACL 权限,令该用户对 project 拥有 rx 权限。

具体的设置命令如下:

[root@localhost ~]# useradd zhangsan

[root@localhost ~]# useradd lisi

[root@localhost ~]# useradd st

[root@localhost ~]# groupadd tgroup <-- 添加需要试验的用户和用户组,省略设定密码的过程

[root@localhost ~]# mkdir /project <-- 建立需要分配权限的目录

[root@localhost ~]# chown root:tgroup /project <-- 改变/project目录的所有者和所属组

[root@localhost ~]# chmod 770 /project <-- 指定/project目录的权限

[root@localhost ~]# ll -d /project

drwxrwx---. 2 root tgroup 4096 Apr 16 12:55 /project

#这时st学员来试听了,如何给她分配权限

[root@localhost ~]# setfacl -m u:st:rx /project

#给用户st赋予r-x权限,使用"u:用户名:权限" 格式

[root@localhost /]# cd /

[root@localhost /]# ll -d /project

drwxrwx---+ 2 root tgroup 4096 Apr 16 12:55 /project

#如果查询时会发现,在权限位后面多了一个"+",表示此目录拥有ACL权限

[root@localhost /]# getfacl project

#查看/prpject目录的ACL权限

#file:project <--文件名

#owner:root <--文件的所有者

#group:tgroup <--文件的所属组

user::rwx <--用户名栏是空的,说明是所有者的权限

user:st:r-x <--用户st的权限

group::rwx <--组名栏是空的,说明是所属组的权限

mask::rwx <--mask权限

other::--- <--其他人的权限

可以看到,通过设定 ACL 权限,我们可以单独给 st 用户分配 r-x 权限,而无需给 st 用户设定任何身份。

同样的道理,也可以给用户组设定 ACL 权限,例如:

[root@localhost /]# groupadd tgroup2

#添加新群组

[root@localhost /]# setfacl -m g:tgroup2:rwx project

#为组tgroup2纷配ACL权限

[root@localhost /]# ll -d project

drwxrwx---+ 2 root tgroup 4096 1月19 04:21 project

#属组并没有更改

[root@localhost /]# getfacl project

#file: project

#owner: root

#group: tgroup

user::rwx

user:st:r-x

group::rwx

group:tgroup2:rwx <-用户组tgroup2拥有了rwx权限

mask::rwx

other::---

其他例子:

[root@localhost ~]# ls -l

-rw-rw-r-- 1 root admin 0 Jul 3 22:06 test.txt

[root@localhost ~]# getfacl --omit-header ./test.txt

user::rw- group::rw- other::r--

我们先让用户john拥有对test.txt文件的读写权限:

[root@localhost ~]# setfacl -m user:john:rw- ./test.txt

[root@localhost ~]# getfacl --omit-header ./test.txt

user::rw- user:john:rw-

group::rw-

mask::rw-

other::r--

这时我们就可以看到john用户在ACL里面已经拥有了对文件的读写权。这个时候如果我们查看一下linux的permission我们还会发现一个不一样的地方。

[root@localhost ~]# ls -l ./test.txt

-rw-rw-r--+ 1 root admin 0 Jul 3 22:06 ./test.txt

在文件permission的最后多了一个+号,当任何一个文件拥有了ACL_USER或者ACL_GROUP的值以后我们就可以称它为ACL文件,这个+号就是用来提示我们的。我们还可以发现当一个文件拥有了ACL_USER或者ACL_GROUP的值时ACL_MASK同时也会被定义。

接下来我们来设置dev组拥有read permission:

[root@localhost ~]# setfacl -m group:dev:r-- ./test.txt

[root@localhost ~]# getfacl --omit-header ./test.txt

user::rw- user:john:rw-

group::rw- group:dev:r—

mask::rw-

other::r--

4.2 setfacl -d:设定默认 ACL 权限

既然已经对 project 目录设定了 ACL 权限,那么,如果在这个目录中新建一些子文件和子目录,这些文件是否会继承父目录的 ACL 权限呢?执行以下命令进行验证:

[root@localhost /]# cd project

[root@localhost project]# touch abc

[root@localhost project]# mkdir d1

#在/project目录中新建了abc文件和d1目录

[root@localhost project]#ll

总用量4

-rw-r--r-- 1 root root 01月19 05:20 abc

drwxr-xr-x 2 root root 4096 1月19 05:20 d1

可以看到,这两个新建立的文件权限位后面并没有 “+",表示它们没有继承 ACL 权限。这说明,后建立的子文件或子目录,并不会继承父目录的 ACL 权限。

当然,我们可以手工给这两个文件分配 ACL 权限,但是如果在目录中再新建文件,都要手工指定,则显得过于麻烦。这时就需要用到默认 ACL 权限。

默认 ACL 权限的作用是,如果给父目录设定了默认 ACL 权限,那么父目录中所有新建的子文件都会继承父目录的 ACL 权限。需要注意的是,默认 ACL 权限只对目录生效。

例如,给 project 文件设定 st 用户访问 rx 的默认 ACL 权限,可执行如下指令:

[root@localhost /]# setfacl -m d:u:st:rx project

[root@localhost project]# getfacl project

# file: project

# owner: root

# group: tgroup

user:: rwx

user:st:r-x

group::rwx

group:tgroup2:rwx

mask::rwx

other::---

default:user::rwx <--多出了default字段

default:user:st:r-x

default:group::rwx

default:mask::rwx

default:other::---

[root@localhost /]# cd project

[root@localhost project]# touch bcd

[root@localhost project]# mkdir d2

#新建子文件和子目录

[root@localhost project]# ll 总用量8

-rw-r--r-- 1 root root 01月19 05:20 abc

-rw-rw----+ 1 root root 01月19 05:33 bcd

drwxr-xr-x 2 root root 4096 1月19 05:20 d1

drwxrwx---+ 2 root root 4096 1月19 05:33 d2

#新建的bcd和d2已经继承了父目录的ACL权限

大家发现了吗?原先的 abc 和 d1 还是没有 ACL 权限,因为默认 ACL 权限是针对新建立的文件生效的。

对目录设定的默认 ACL 权限,可直接使用 setfacl -k 命令删除。例如:

[root@localhost /]# setfacl -k project

通过此命令,即可删除 project 目录的默认 ACL 权限,读者可自行通过 getfacl 命令查看。

Default ACL是指对于一个目录进行Default ACL设置,并且在此目录下建立的文件都将继承此目录的ACL。

[root@localhost ~]# mkdir dir

他希望所有在此目录下建立的文件都可以被john用户所访问,那么我们就应该对dir目录设置Default ACL。

[root@localhost ~]# setfacl -d -m user:john:rw ./dir

[root@localhost ~]# getfacl --omit-header ./dir

user::rwx group::rwx

other::r-x default:user::rwx

default:user:john:rwx

default:group::rwx

default:mask::rwx

default: other::r-x

4.3 setfacl -R:设定递归 ACL 权限

递归 ACL 权限指的是父目录在设定 ACL 权限时,所有的子文件和子目录也会拥有相同的 ACL 权限。

例如,给 project 目录设定 st 用户访问权限为 rx 的递归 ACL 权限,执行命令如下:

[root@localhost project]# setfacl -m u:st:rx -R project

[root@localhost project]# ll

总用量 8

-rw-r-xr--+ 1 root root 01月19 05:20 abc

-rw-rwx--+ 1 root root 01月19 05:33 bcd

drwxr-xr-x+ 2 root root 4096 1月19 05:20 d1

drwxrwx---+ 2 root root 4096 1月19 05:33 d2

#abc和d1也拥有了ACL权限

注意,默认 ACL 权限指的是针对父目录中后续建立的文件和目录会继承父目录的 ACL 权限;递归 ACL 权限指的是针对父目录中已经存在的所有子文件和子目录会继承父目录的 ACL 权限。

4.4 setfacl -x:删除指定的 ACL 权限

使用 setfacl -x 命令,可以删除指定的 ACL 权限,例如,删除前面建立的 st 用户对 project 目录的 ACL 权限,执行命令如下:

[root@localhost /]# setfacl -x u:st project

#删除指定用户和用户组的ACL权限

[root@localhost /]# getfacl project

# file:project

# owner: root

# group: tgroup

user::rwx

group::rwx

group:tgroup2:rwx

mask::rwx

other::---

#st用户的权限已被删除

4.5 setfacl -b:删除指定文件的所有 ACL 权限

此命令可删除所有与指定文件或目录相关的 ACL 权限。例如,现在我们删除一切与 project 目录相关的 ACL 权限,执行命令如下:

[root@localhost /]# setfacl -b project

#会删除文件的所有ACL权限

[root@localhost /]# getfacl project

#file: project

#owner: root

# group: tgroup

user::rwx

group::rwx

other::---

#所有ACL权限已被删除

七、讨论

7.1 chacl删除其他文件

前面的例子中我们都注意到了getfacl命令是用来读取文件的ACL,setfacl是用来设定文件的Acess ACL。这里还有一个chacl是用来改变文件和目录的Access ACL and Default ACL,它的具体参数大家可以去看man page。我只想提及一下chacl -B。它可以彻底删除文件或者目录的ACL属性(包括Default ACL),比如你即使用了setfacl -x删除了所有文件的ACL属性,那个+号还是会出现在文件的末尾,所以正确的删除方法应该是用chacl -B用cp来复制文件的时候我们现在可以加上-p选项。这样在拷贝文件的时候也将拷贝文件的ACL属性,对于不能拷贝的ACL属性将给出警告。 mv命令将会默认地移动文件的ACL属性,同样如果操作不允许的情况下会给出警告。

7.2 与chmod的冲突

如果用chmod命令改变Linux file permission的时候相应的ACL值也会改变,反之改变ACL的值,相应的file permission也会改变。

对于组权限,setfacl设置的权限只对主组(即useradd -g或usermod -g的组)有效,对附加组(即useradd -G或usermod -aG的组)无效,即使文件的所有组已改为附加组

setfacl和chmod设置的权限可以相互覆盖,当二者设置的权限不一致时,以使用getfacl看到的“#effective:”后的权限为准。

7.3 ACL_MASK和Effective permission

这里需要重点讲一下ACL_MASK,因为这是掌握ACL的另一个关键,在Linux file permission里面大家都知道比如对于rw-rw-r–来说, 当中的那个rw-是指文件组的permission. 但是在ACL里面这种情况只是在ACL_MASK不存在的情况下成立。如果文件有ACL_MASK值,那么当中那个rw-代表的就是mask值而不再是group permission了。

[root@localhost ~]# setfacl -m mask::r-- ./test.sh

[root@localhost ~]# getfacl --omit-header ./test.sh

user::rwx user:john:rwx #effective:r—

group::rw- #effective:r-- mask::r-- other::r—

ACL_MASK的定义。它规定了ACL_USER,ACL_GROUP_OBJ和ACL_GROUP的最大权限。 最牛逼的权限,所有权限不能逾越ACL_mask的权限

7.4 mask有效权限详解

前面,我们已经学习如何使用 setfacl 和 getfacl 为用户或群组添加针对某目录或文件的 ACL 权限。例如:

[root@localhost /]# getfacl project

#file: project <-文件名

#owner: root <-文件的属主

#group: tgroup <-文件的属组

user::rwx <-用户名栏是空的,说明是所有者的权限

group::rwx <-组名栏是空的,说明是所属组的权限

other::--- <-其他人的权限

[root@localhost ~]# setfacl -m u:st:rx /project

#给用户st设定针对project目录的rx权限

[root@localhost /]# getfacl project

#file: project

#owner: root

#group: tgroup

user::rwx

user:st:r-x <-用户 st 的权限

group::rwx

mask::rwx <-mask 权限

other::---

对比添加 ACL 权限前后 getfacl 命令的输出信息,后者多了 2 行信息,一行是我们对 st 用户设定的 r-x 权限,另一行就是 mask 权限。

mask 权限,指的是用户或群组能拥有的最大 ACL 权限,也就是说,给用户或群组设定的 ACL 权限不能超过 mask 规定的权限范围,超出部分做无效处理。

举个例子,如果像上面命令那样,给 st 用户赋予访问 project 目录的 r-x 权限,此时并不能说明 st 用户就拥有了对该目录的读和访问权限,还需要和 mask 权限对比,r-x 确实是在 rwx 范围内,这时才能说 st 用户拥有 r-x 权限。 需要注意的是,这里将权限进行对比的过程,实则是将两权限做“按位相与”运算,最终得出的值,即为 st 用户有效的 ACL 权限。这里以读(r)权限为例,做相与操作的结果如表 1 所示:

表 1 读权限做相与操作

| A | B | and |

|---|---|---|

| r | r | r |

| r | - | - |

- |r |-

- |- |-

但是,如果把 mask 权限改为 r–,再和 st 用户的权限 r-x 比对(r– 和 r-w 做与运算),由于 r-w 超出 r– 的权限范围,因此 st 用户最终只有 r 权限,手动赋予的 w 权限无效。这就是在设定 ACL 权限时 mask 权限的作用。

大家可以这样理解 mask 权限的功能,它将用户或群组所设定的 ACL 权限限制在 mask 规定的范围内,超出部分直接失效。

mask 权限可以使用 setfacl 命令手动更改,比如,更改 project 目录 mask 权限值为 r-x,可执行如下命令:

[root@localhost ~]# setfacl -m m:rx /project

#设定mask权限为r-x,使用"m:权限"格式

[root@localhost ~]# getfacl /project

#file:project

#owner:root

#group:tgroup

user::rwx

group::rwx

mask::r-x <--mask权限变为r-x

other::---

不过,我们一般不更改 mask 权限,只要赋予 mask 最大权限(也就是 rwx),则给用户或群组设定的 ACL 权限本身就是有效的。

参考资料

- http://man.linuxde.net/setfacl (超赞)

- http://blog.csdn.net/t0nsha/article/details/7281151

- http://www.linuxquestions.org/questions/linux-newbie-8/what-is-in-drwxrwxrwx-915243/

- http://www.linux-mag.com/id/7772/?utm_source=feedburner&utm_medium=feed&utm_campaign=Feed%3A+LinuxMagazine+%28Linux+Magazine%3A+Top+Stories%29&utm_content=Google+Feedfetcher

- http://c.biancheng.net/view/3120.html

- http://c.biancheng.net/view/3132.html